Ultimamente mi è stato chiesto frequentemente perché è stata creata la Blockchain, qual è la sua motivazione concettuale. In questa serie di articoli cercherò di spiegarne le origini e le motivazioni fondamentali; quindi allacciate le cinture di sicurezza.

Cos’è la sfiducia? Possiamo provare a definirlo ognuno con la sua percezione, ma non dovrebbe essere molto diverso da quello che ho trovato nel dizionario di Cambridge: “Credere che qualcuno non sia buono od onesto, e che possa farmi del male”.

Immaginiamo una forte sfiducia, basata sull’esperienza più che sul sospetto. Ora applichiamo questa diffidenza a determinate informazioni (un contratto, un’opera, dati privati, ecc.); dobbiamo quindi proteggerle da qualcuno che sicuramente avrà intenzione di manipolarlo fraudolentemente per i propri interessi (criminali, governi autoritari, aziende senza scrupoli, rivali, ecc.).

La prima caratteristica che cercheremo sarà quella di proteggere l’integrità del contenuto di queste informazioni. La chiameremo immutabilità. Ciò può essere ottenuto impedendo che le informazioni vengano manomesse (carta firmata e custodita) o rivelando facilmente se sono state manomesse (mondo digitale).

Sebbene queste informazioni siano immutabili, esse risultano ancora intelligibili, possono usarle contro di noi. Cosa possiamo fare? Una possibilità potrebbe essere quella di nasconderle. Un’altra possibilità sarebbe di non nasconderle, ma trasformarle in modo che il suo contenuto sia incomprensibile agli altri. Cioè, crittografarle.

Ci sentiamo molto al sicuro, ma possono comunque distruggere e sostituire queste informazioni immutabili e crittografate. Cos’altro possiamo fare? Una buona opzione potrebbe essere quella di fare abbastanza copie e distribuirle a persone che non si conoscono o addirittura non sanno di averle. Questa è l’opzione delle informazioni decentralizzate.

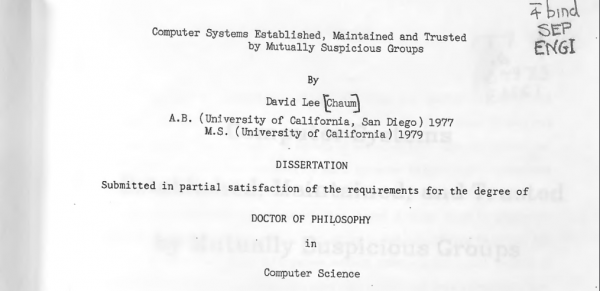

Queste stesse considerazioni dovute alla sfiducia (immutabilità, crittografia e decentralizzazione), hanno portato un matematico crittografico dell’Università di Berkley, David Chaum, nel 1982, a formalizzare una famosa dissertazione: “Computer Systems Established, Maintained, and Trusted by Mutually Suspicious Groups”, una rete di computer creata, mantenuta e considerata affidabile da gruppi che sospettano l’uno dell’altro. Questa dissertazione è considerata la nascita del concetto di Blockchain.

Leggendo la dissertazione originale, è molto sorprendente notare che la maggior parte degli elementi della prima Blockchain creata 26 anni dopo (Bitcoin), erano già presenti in questo documento teorico molto completo.

La descrizione di questo nuovo sistema era così dettagliata da includere il codice di programmazione per implementarlo; Per semplificare, e perdonatemi se non sono molto preciso, questo sistema consisteva nel collegare una serie di “Caveau” (casse forti) in una rete informatica, che garantiva l’integrità dei dati. Il sistema prevedeva anche meccanismi di autodistruzione e ricostruzione da personale autorizzato con chiavi parziali congiunte, in caso di attacco malintenzionato.

Nel frattempo potrebbe interessarti Virtual Machine per l’integrazione con Ethereum

The following two tabs change content below.

Mario Scalabrino

CEO a Certifydoc

Mario ama scrivere articoli, ama condividere la conoscenza specialmente se può avere qualche impatto sociale o culturale. Visto che detesta le notizie false, verifica sempre con cura le fonti dei suoi articoli.

È un entusiasta della scienza, della natura, del ballo, delle feste e delle persone, però non necessariamente in quest’ordine.

Imprenditore di alte tecnologie, consulente forense, laureato in Ingegneria Elettronica, master in Mediazione e Risoluzione di Conflitti.

Ex direttore internazionale di vendite di software ed ex ufficiale dei Carabinieri nel Reparto Investigazioni Scientifiche Forensi (RIS) di Parma.

Ama le persone che dimostrano tolleranza, uguaglianza e rispetto per tutti.

Segui Mario su LinkedIn o su Twitter

Ultimi post di Mario Scalabrino (vedi tutti)

- Interoperabilità del trasporto multimodale e autonomia strategica Europea - 02/05/26

- Certifydoc riguardo l’uso duale in mobilita militare nella conferenza annuale di Ferrmed - 20/11/25

- Comunicato stampa – CERT collega la Formazione Professionale con l’Europa: credenziali verificabili, identità digitale e armonizzazione ESCO - 30/10/25

- Certifydoc for ERCI Task Force on “Military Mobility” - 22/03/25

- Comunicato stampa – La UPC conferma il valore legale verificato delle certificazioni di Certifydoc - 08/01/25

Commenti recenti